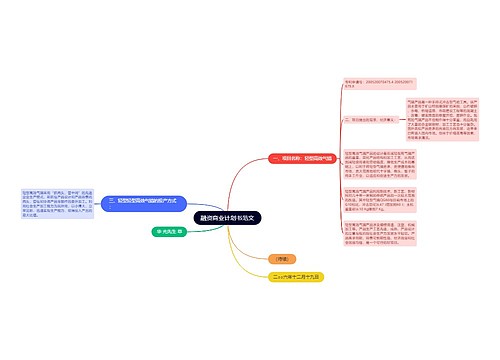

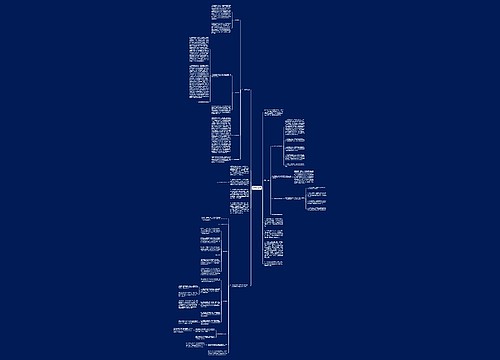

国内Andriod主密钥漏洞被黑客利用传播病毒思维导图

暖橙

2023-02-25

核心提示:树图网小编获悉,安全机构已确认第一个已知恶意利用android主密钥漏洞。本月早些时候一家安全研究公司第一次公布该漏洞,并指出攻击者可以通过漏洞在运行谷歌操作系统的手机上安装代码,然后控制android手机。安全机构表示其研究人员已监控到中国已出现两个应用程序被黑客利用溢出感染。

树图思维导图提供《国内Andriod主密钥漏洞被黑客利用传播病毒》在线思维导图免费制作,点击“编辑”按钮,可对《国内Andriod主密钥漏洞被黑客利用传播病毒》进行在线思维导图编辑,本思维导图属于思维导图模板主题,文件编号是:764e1e17b09fb48e349d4a834c5f0024

思维导图大纲

相关思维导图模版

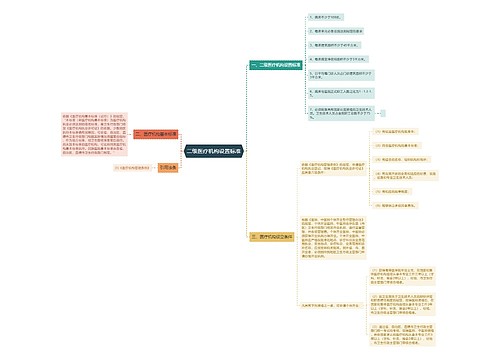

第六章 群体传播与组织传播_副本思维导图

U882673919

U882673919树图思维导图提供《第六章 群体传播与组织传播_副本》在线思维导图免费制作,点击“编辑”按钮,可对《第六章 群体传播与组织传播_副本》进行在线思维导图编辑,本思维导图属于思维导图模板主题,文件编号是:1672f555831e7d9a3bb2cf2fb792cb49

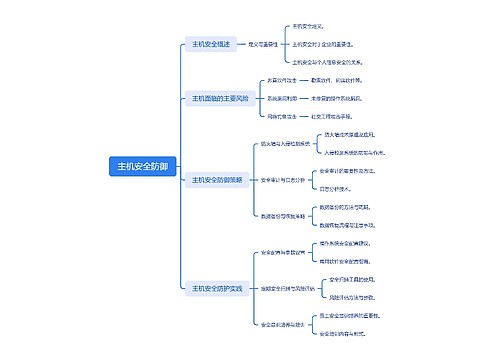

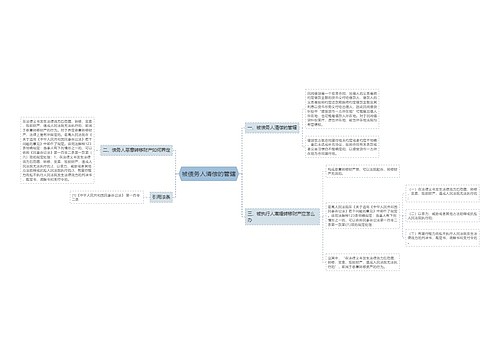

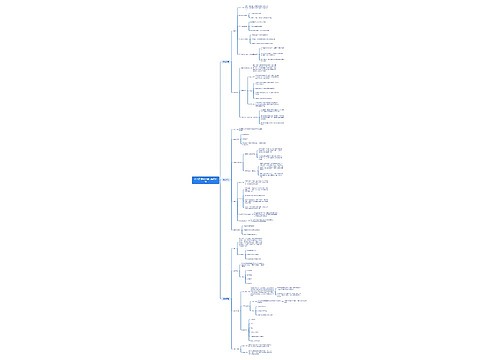

主机安全防御思维导图

U882642901

U882642901树图思维导图提供《主机安全防御》在线思维导图免费制作,点击“编辑”按钮,可对《主机安全防御》进行在线思维导图编辑,本思维导图属于思维导图模板主题,文件编号是:fa34d4fe2f232e3cb5713f4995d45a66