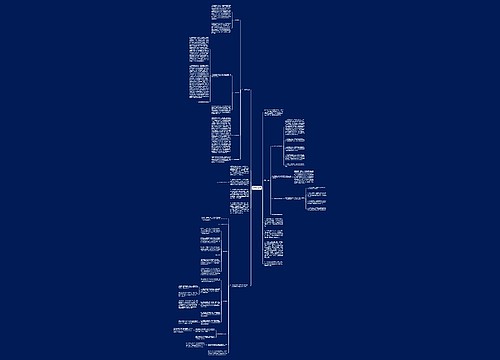

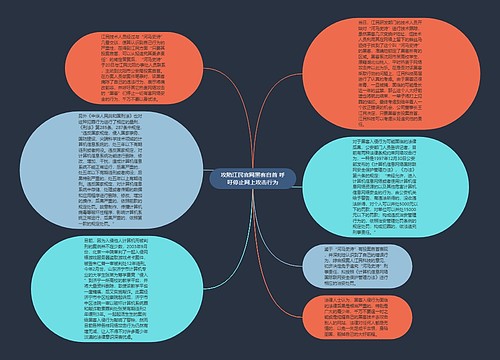

把黑客告上法庭 思科漏洞衍生更多诉讼威胁思维导图

南归

2023-02-25

安全专家暨作家Richard Forno 通过电子邮件表示,已接到Internet Security Systems (ISS )代表律师的来函,随后就把简报内容从他的网站Infowarrior.org 撤除,改贴一份据说由ISS 法律顾问Piper Rudnick Gray Cary 律师事务所发出的传真信函。

树图思维导图提供《把黑客告上法庭 思科漏洞衍生更多诉讼威胁》在线思维导图免费制作,点击“编辑”按钮,可对《把黑客告上法庭 思科漏洞衍生更多诉讼威胁》进行在线思维导图编辑,本思维导图属于思维导图模板主题,文件编号是:34b26ccbb5d10d6920412931a40ab2bb

思维导图大纲

相关思维导图模版

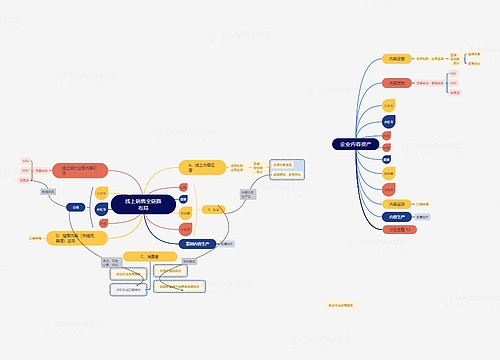

线上销售全链路布局思维导图

春困

春困树图思维导图提供《线上销售全链路布局》在线思维导图免费制作,点击“编辑”按钮,可对《线上销售全链路布局》进行在线思维导图编辑,本思维导图属于思维导图模板主题,文件编号是:d7d9de3c963dd0170f070d111b460b99

title: 2024-11-8未命名文件 tags: 影像诊断与手术后符合率统计与分析报告鱼骨图思维导图

U880271396

U880271396树图思维导图提供《title: 2024-11-8未命名文件 tags: 影像诊断与手术后符合率统计与分析报告鱼骨图》在线思维导图免费制作,点击“编辑”按钮,可对《title: 2024-11-8未命名文件 tags: 影像诊断与手术后符合率统计与分析报告鱼骨图》进行在线思维导图编辑,本思维导图属于思维导图模板主题,文件编号是:f19c198bf7435acf7735ee5051a89d7b